Эксперты ГК «Солар» выявили и заблокировали фейковые сайты Госуслуг, созданные мошенниками для получения доступа к банковским счетам. Россиян приглашают получить новое пособие, оставив свои данные на фишинговой странице и загрузив Android-трояна.

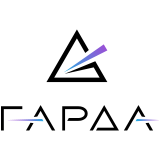

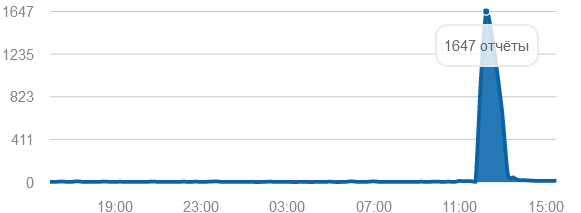

Для привлечения посетителей на стартовый сайт gos-uslugi[.]biz, скорее всего, используются спам-рассылки. Желающих оформить заявку на получение пособия подстегивают сжатыми сроками, что в комбинации с некорректным TLD в имени сайта является верным признаком мошенничества.

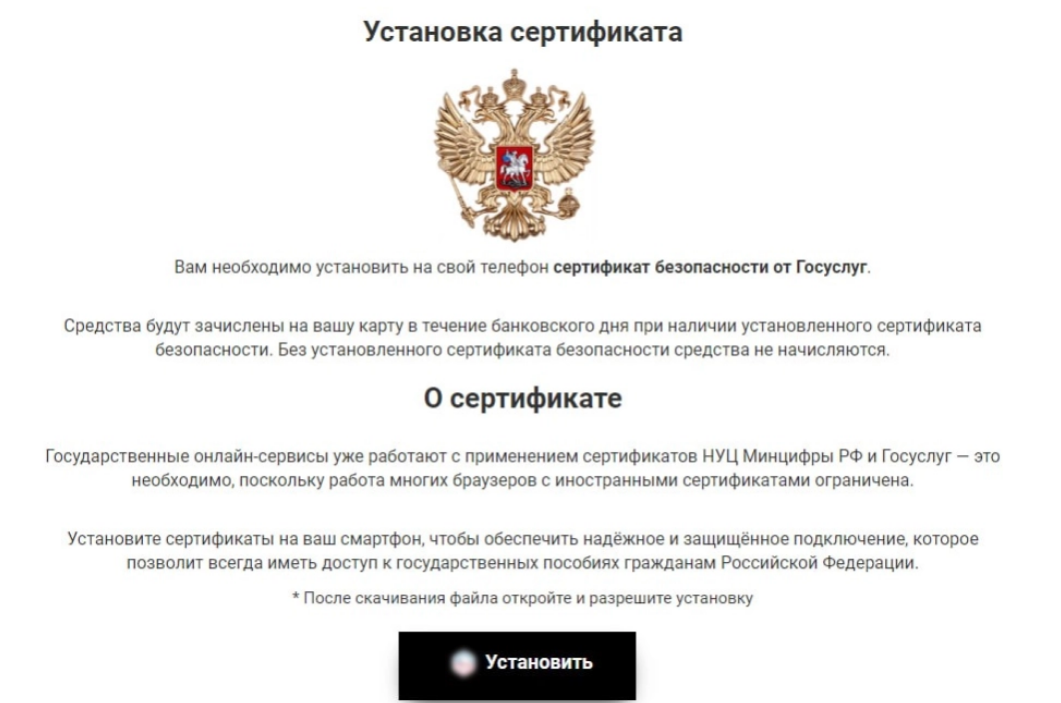

Нажатие кнопки открывает страницу с формой для персональных данных (ФИО, телефон, номер банковской карты). После ввода визитера направляют на другую страницу, где предлагается установить на телефон некий «сертификат безопасности», а на самом деле — SMS-трояна. Заметим, уловка не нова, такое же прикрытие в начале года использовал MetaStealer.

Для верности жертву в заключение еще раз проводят по тому же кругу, но уже в другом домене — n0wpay[.]world (на тот случай, если ввод ПДн и загрузка зловреда по каким-то причинам не состоялись).

Выбор хостинга для Android-трояна, по словам аналитиков, необычен: это украинский сервис Ucoz, а не российский или европейский дата-центр, которым отдают предпочтение фишеры рунета. При запуске вредонос запрашивает разрешение на автозапуск и чтение / отправку СМС.

Работа осуществляется в фоновом режиме, через 10 секунд после старта иконка исчезает из списка приложений. Основные функции ограничены несколькими командами: доступа к СМС, в которых могут содержаться одноразовые коды, вполне достаточно для взлома банковского аккаунта жертвы (персональные данные она уже вручила злоумышленникам).

Установлено, что данная киберкампания была запущена 28 марта; мобильного трояна вначале выдавали за софт для защиты от спама. По состоянию на 24 апреля зловреда детектируют 16 из 65 антивирусов коллекции VirusTotal.