Исследователи показали два новых вектора кибератаки на высокопроизводительные процессоры Intel, объединённых под именем Pathfinder. С помощью Pathfinder условные злоумышленники смогут восстановить ключ шифрования Advanced Encryption Standard (AES).

О Pathfinder рассказали специалисты Калифорнийского университета в Сан-Диего, Университета Пердью, Университета Северной Каролины в Чапел-Хилл, Технологического института Джорджии и Google.

В отчёте исследователи пишут:

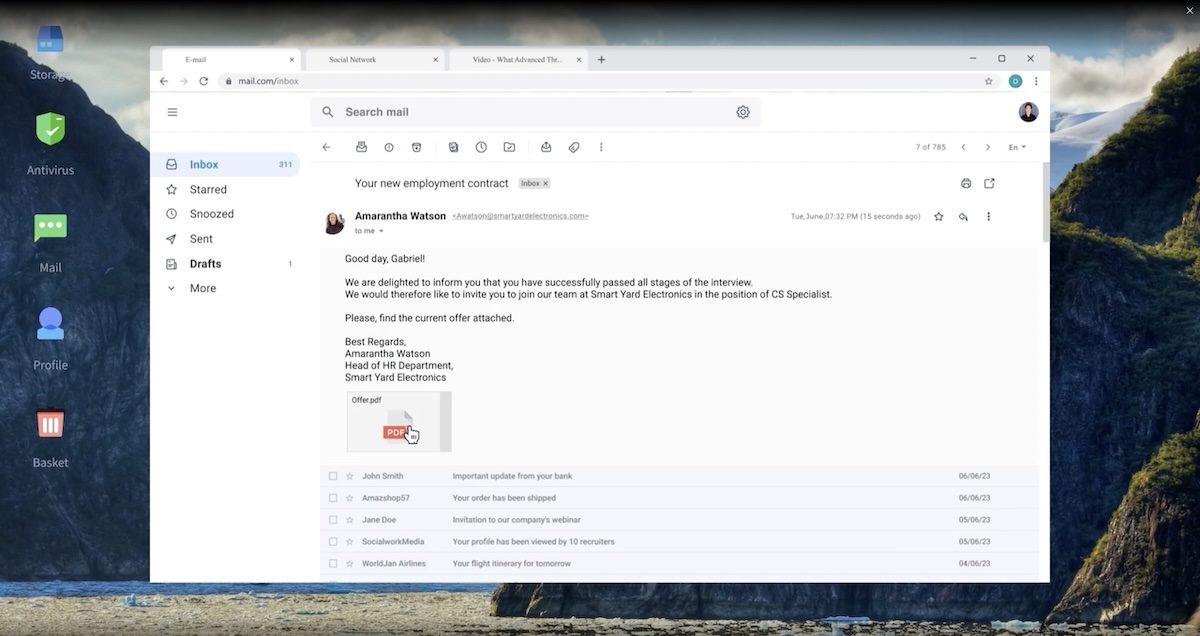

«Pathfinder позволяет атакующим считывать и манипулировать ключевыми компонентами предсказателя ветвей. В итоге создаются векторы для двух основных атак: возможность восстановления истории потока управления программой и пресловутая атака вида Spectre».

«Другими словами, злоумышленники могут вытащить закрытые образы из библиотек вроде libjpeg и восстановить ключи шифрования из AES через промежуточные значения».

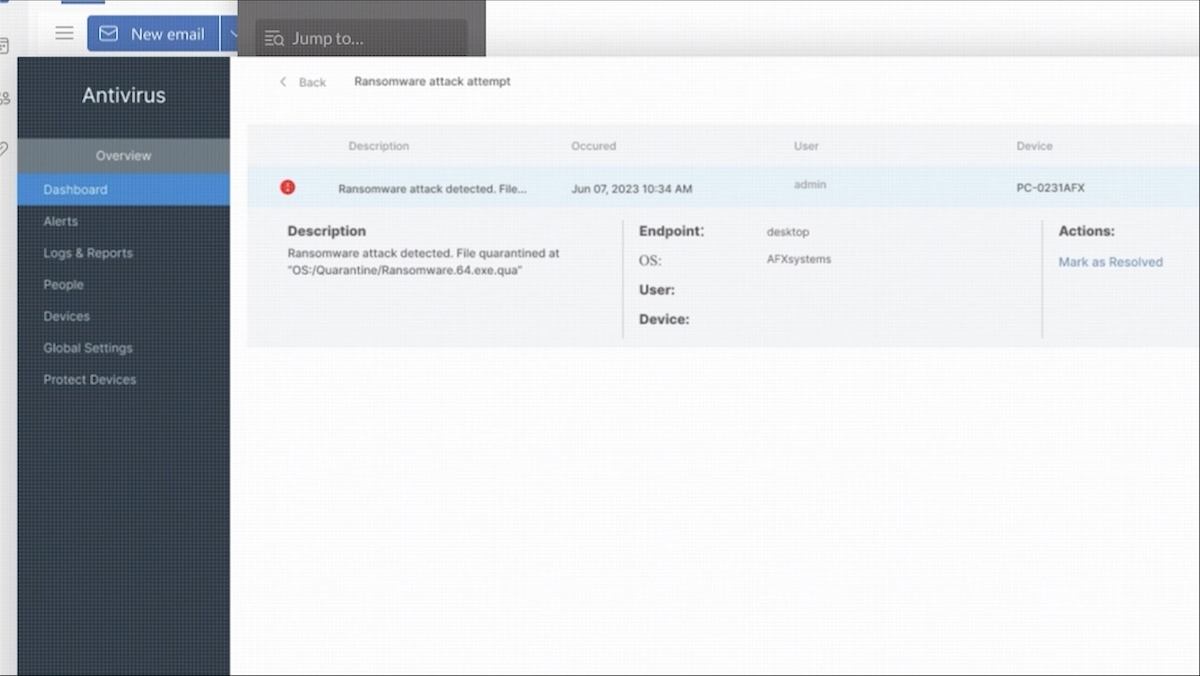

Pathfinder нацелен на одну из функций предсказателя ветвей — Path History Register (PHR), которая хранит записи о последних выполненных ветвях. Атака вызывает некорректные прогнозы и вынуждает целевую программу выполнить непредусмотренные пути кода и, соответственно, выдать конфиденциальные данные.

В описанных тестах метод Pathfinder оказался достаточно эффективен для извлечения ключа шифрования AES.